工控網絡安全防護關鍵:一中心、兩分離、三邊界

當前,隨著工業信息化的迅猛發展,“兩化融合、工業互聯網”等國家戰略的推出,以及云計算、大數據、人工智能、物聯網等新一代信息技術與制造技術的加速融合,工業控制系統(以下簡稱“工控系統”)由從原始的封閉獨立走向開放、由單機走向互聯、由自動化走向智能化。但在工業企業獲得巨大發展動能的環境背景下,也產生了大量安全風險,工控安全正面臨嚴峻的挑戰。

要做好工控系統的安全防護方案,不僅要對工控系統及相關網絡有深入了解,更要對其所承載的業務有著足夠認識。但從現狀來說,工控安全人員與業務運行、系統運行的銜接性還有待加強,掌握的數據不夠準確,對工控系統的網絡安全需求定位不夠清晰,導致實施的安全防護策略對系統運行產生非正面的影響,或使用的相關網絡安全技術針對性不足,沒有真正起到防護作用。

一、工控系統的特殊性

工控系統以“可用性”為第一安全需求,而傳統IT網絡安全以“機密性”為第一安全需求。在信息安全的三個屬性(機密性、完整性、可用性)中,傳統安全的優先順序是機密性、完整性、可用性,而工控系統則是可用性、完整性、機密性。

工控系統對實時性要求高,不允許延遲,更不允許出現網絡中斷。針對這一差異,無論是工控安全解決方案還是工控安全產品均要考慮工控系統這一特點:

1.工控安全產品

必須從軟硬件設計上達到更高的可靠性,例如:硬件要求無風扇設計與寬溫寬壓設計,像工業防火墻還要支持Bypass功能等。

2.安全解決方案

工控安全解決方案的體系、框架均要圍繞著工控系統的生命周期高可用性出發,最大程度地保護工控系統的安全,避免與工控系統產生沖突,讓工業生產始終保持綠色生產。

二、工控系統風險與需求

1.工控網絡層面

工控環網、調度網、信息管理網、視頻網及第三方邊界等互聯互通、多網互聯,大區生產企業對數據流向不清晰、隔離措施不完善、隔離強度不夠等,存在網絡層面各區域間及跨網交換非授權訪問風險以及病毒橫向傳播風險。

2.工控主機層面

工控主機系統漏洞很少修補、補丁不敢下載、身份認證方式單一等,工控主機也未部署對已知和未知病毒的防護措施,工控主機環境存在誤操作、非法攻擊、勒索病毒感染等風險,迫切需要對工控主機進行主機加固、病毒免疫等。

3.工控協議層面

在當前的生產網絡中,各類安全威脅不斷涌入工業控制系統,大多生產企業內部缺少工業流量監測審計手段,無法針對工控系統協議層面存在的惡意攻擊、異常流量進行審計,更無法對工控指令攻擊和控制參數篡改進行實時監測和告警,讓網絡入侵長時間陪同,最終導致安全生產事故的發生。

4.工控管理層面

工業企業缺乏符合落地的工控安全管理制度,未建立安全管理體系,各種管理制度不完善,甚至無安全管理人員等,因此大大制約了生產企業快速發展。

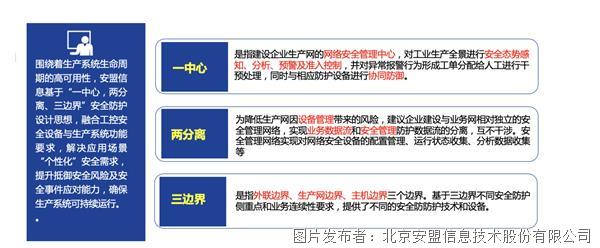

三、一中心、二分離、三邊界

基于以上背景與需求,安盟信息工控安全解決方案防御理念從一中心、兩分離,三邊界三點出發。

安盟信息工控安全解決方案防御理念

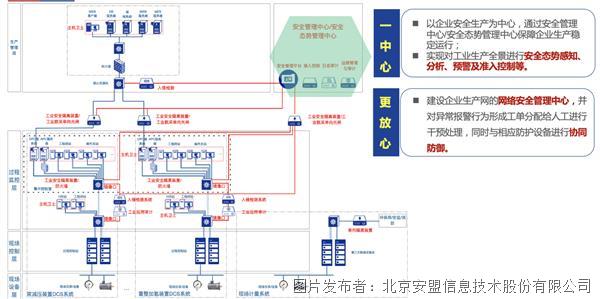

1.一中心

問題分析

由于工控系統脆弱性十分明顯,使用者對資產底數不清、安全態勢不明、風險預警缺乏。

在安全防護不易開展、用戶不敢嘗試和措施難以執行等原因,導致工控系統信息安全如同瓷器店里捉老鼠。瓷器很脆弱,既要抓住老鼠,又不能破壞瓷器。在這種情況下就要堅持一體化安全管理。

解決方案

以企業安全生產為中心,通過安全管理中心/安全態勢管理中心保障企業生產穩定運行,實現對工業生產全景進行安全態勢感知、分析、預警及準入控制等。

另外,需要對異常報警行為形成工單分配給人工進行干預處理,同時與相應防護設備進行協同防御。

一中心:堅持一中心,讓安全賦能生產,促生產、保生產

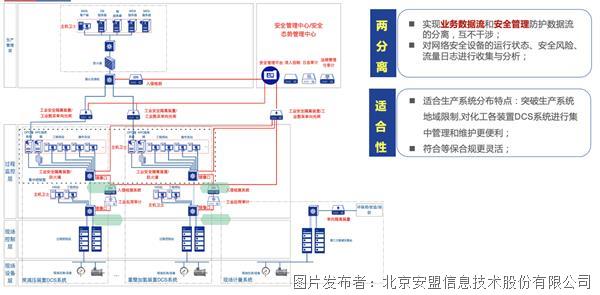

2.兩分離

問題分析

在工控網絡管理中,存在工控業務流與安全管理數據流,那工控系統運行和網絡安全管理會不會沖突呢?答案是肯定的。

形成這種情況一是因為工控系統的特點業務流決定的,在一些工業客戶中,生產網單向上傳數據到管理網,管理網無下發數據,因此部署在管理網的安全管理中心,無法收集日志與管理生產網安全設備。

二是工控系統在建設之初并沒有過多考慮網絡安全的需求,一些生產系統在并發、性能及安全上有一定瓶頸,后期安全的介入,無論是運維操作還是數據上傳,在工控系統中產生影響是不可避免的。工控安全以業務系統穩定為重心,安全與業務統籌兼顧,互為補充的和諧狀態。

解決方案

實現業務數據流和安全管理防護數據流的分離,互不干涉;對網絡安全設備的運行狀態、安全風險、流量日志進行收集與分析。

方案要適合生產系統分布特點,突破生產系統地域限制,如對各裝置DCS系統安全設備進行集中管理與維護。

兩分離:楚河漢界+互不干涉,構建業務與安全數據分離

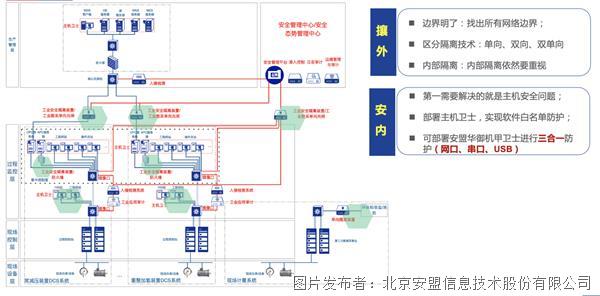

3.三邊界

問題分析

工控系統作為國家關鍵基礎設施的重要組成部分,已經成為黑客、黑產、極端勢力攻擊的重要目標,生產企業數字化、網絡化、智能化發展的同時,網絡安全隱患和風險陡然加劇,眾多信息系統從彼此孤立向數據互通、系統互聯的全聯通方向發展,給工業生產智能化帶來新的安全挑戰與風險。

工控系統存在若干個邊界,如信息化、調度中心、企業內部邊界;集團管理、主管機構及其他第三方監管單位等外部邊界等。工控系統主要的三邊界為生產網與第三方外聯邊界、生產網與管理網邊界以及主機邊界。

從現狀看,很多企業掌握的內外部邊界不夠準確,對工控系統的業務流向不夠清晰,導致邊界安全防護沒有真正起到防護作用,這些都會影響到生產業務的連續性。

解決方案

攘外

▲ 邊界明了:找出所有網絡邊界

▲ 區分隔離技術:單向、雙向、雙單向

▲ 內部隔離:內部子域隔離依然要重視

安內

▲ 第一需要解決的就是主機安全問題

▲ 部署主機衛士,實現軟件、進程白名單防護

▲同時可部署安盟華御機甲衛士進行三合一防護(網口、串口、USB)

三邊界:攘外+安內,構建邊界安全防御體系

工控三邊界防護是工控安全最重要的措施,應堅持“能單向不雙向”、“能雙單向不雙向”的原則:

▲即根據實際業務流向需求,即能通過單向數采光閘完成業務數據交換需求的,優先選擇此方案,如與第三方外聯及信息化的OPC采集等。

▲ 單向無法滿足業務需求的,可以利用兩套單導平臺完成正反向數據交換,兩條獨立通路,互不干涉,即工控系統與辦公互聯可選擇此方案。

▲ 最后是選擇普通雙向交換,即域內交換或各工藝間的隔離選擇此方案。

總結

工控安全強調的是與工控系統本體安全相融合,工控安全是個大安全范疇,是支撐工控系統整個生命周期的高可用性的關鍵,由控制系統本身安全、安全防護設備、業務生產過程安全、功能安全、工控網絡安全、信息安全共同構成,解決方案需將工控安全與工業生產深度融合,著重保障工控系統可用性為目標,綜合運用功能安全、信息安全等技術手段和防護措施,保障工控系統在生命周期內的安全穩定運行。

隨著工業企業的發展,傳統IT安全設備或單一的技術手段已經不能保證工控系統的安全穩定運行,只有建立工控安全頂層保障體系,從自主可控、密碼賦能、協議安全等頂層設計出發,才能從根本上解決工控系統的網絡安全隱患。安盟信息憑借在新一代邊界安全、工業互聯網安全、商用密碼應用和數據安全方面深入地理解和深厚的經驗,多維度強化工控安全防護能力,推動我國數字經濟進入全面發展的新時代,助力我國工業行業高質量發展!

提交

一站式全覆蓋|安盟信息助力建設云密碼服務運營體系

商用密碼產品|服務器密碼機的前世今生

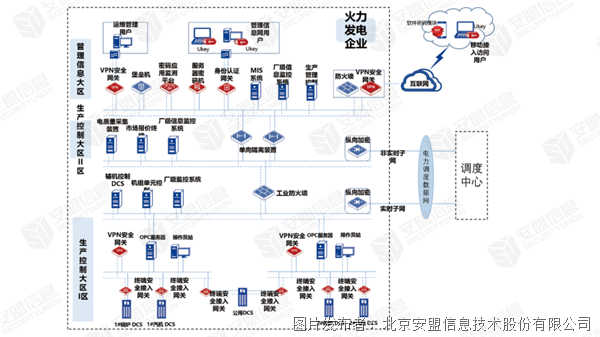

創新商用密碼應用|火力發電廠信息系統密碼應用方案

攜手共赴未來 護航數智發展 新奧集團與安盟信息簽署戰略合作

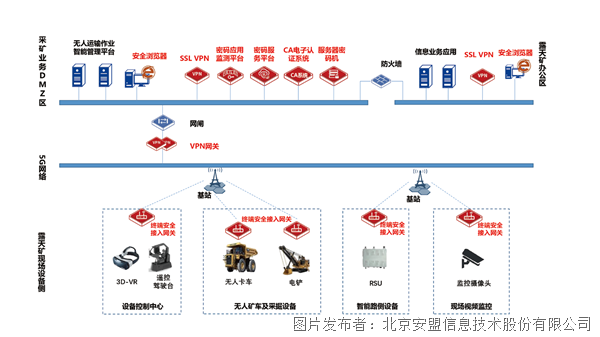

智慧礦山無人礦車密碼應用解決方案

投訴建議

投訴建議